„ Sehr gute Beratung bei der Konzeption unserer App. " Ayse

„ Sehr gute Beratung bei der Konzeption unserer App. " Ayse

Datenverluste sind allgegenwärtig. In manchen Fällen kann eine Wiederbeschaffung gelingen, in anderen wiederum nicht. Aber soweit muss es gar nicht kommen, denn es gibt verschiedene Mittel zur Vorbeugung. In dieser Artikelserie, bestehend aus vier Teilen, beschäftigen wir uns mit Datensicherung.

Teil 1: Datenverlust - Wo lauern überhaupt die Gefahren?

Teil 2: Welche Techniken gibt es zur Datensicherung?

Teil 3: Wie funktioniert die 3-2-1 Back-up-Strategie?

Teil 4: Und wenn es zu spät ist, wie können Daten gerettet werden?

Bonus: Datenrettung bei versehentlich formatierten und mit VeraCrypt verschlüsselten Festplatten

Sie haben eine Festplatte versehentlich formatiert, welche Sie mit VeraCrypt verschlüsselt hatten? Kein Grund zur Panik! Ihre Daten können Sie unter bestimmten Voraussetzungen trotzdem noch wiederherstellen. In diesem Bonus-Teil unserer Artikelserie bieten wir hierfür eine Anleitung an:

ACHTUNG! Bitte lesen Sie den Artikel einmal komplett durch, bevor Sie beginnen!

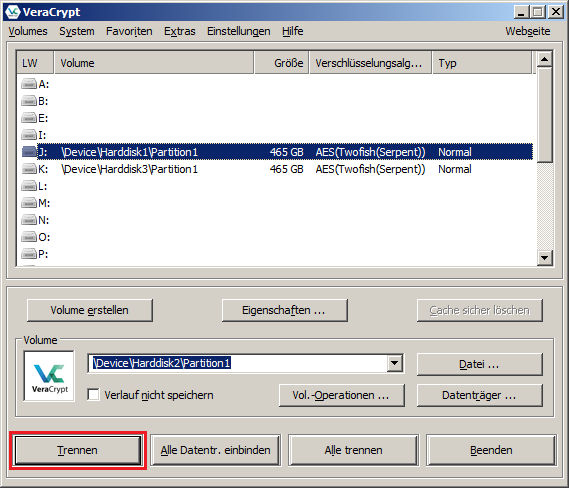

Schritt 1: Trennen Sie sofort Ihre Partition!

Wenn Ihr Volume noch eingehängt ist und das Passwort eingegeben wurde, hängen Sie dieses sofort aus! Es besteht die Gefahr, dass auf dieses noch versehentlich geschrieben wird.

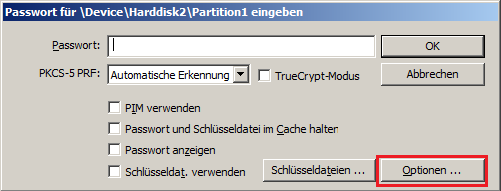

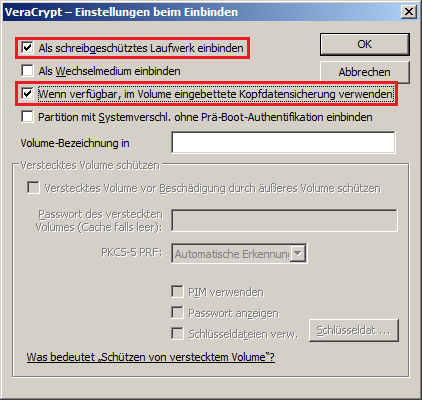

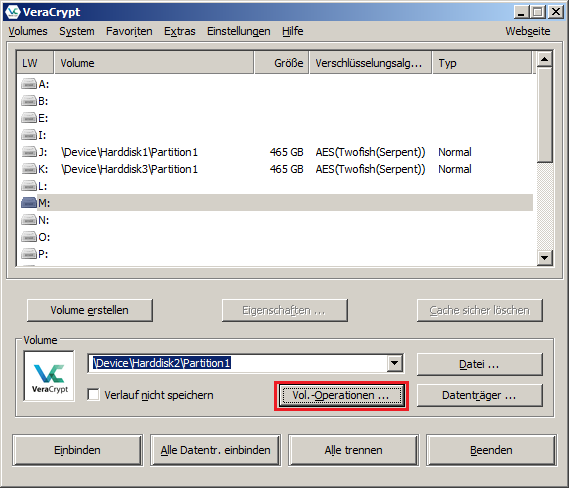

Schritt 2: Öffnen Sie das Volume mit bestimmten Einstellungen

VeraCrypt speichert die Kopfdaten des Volumes auf die Partition doppelt: Einmal am Anfang und einmal am Ende dieser. Da vermutlich die Kopfdaten am Anfang beschädigt sind, können Sie die Partition über die Kopfdaten am Ende einhängen:

Wenn Sie Operationen an der Partition vornehmen und es besteht nicht die Möglichkeit, dass Sie sie vorher noch einmal komplett spiegeln, dann öffnen Sie sie aus Sicherheitsgründen immer schreibgeschützt! Es besteht die Gefahr, dass versehentlich darauf geschrieben wird. Wenn Sie Ihre Daten möglichst intakt zurück bekommen wollen, vermeiden Sie unbedingt Schreibvorgänge!

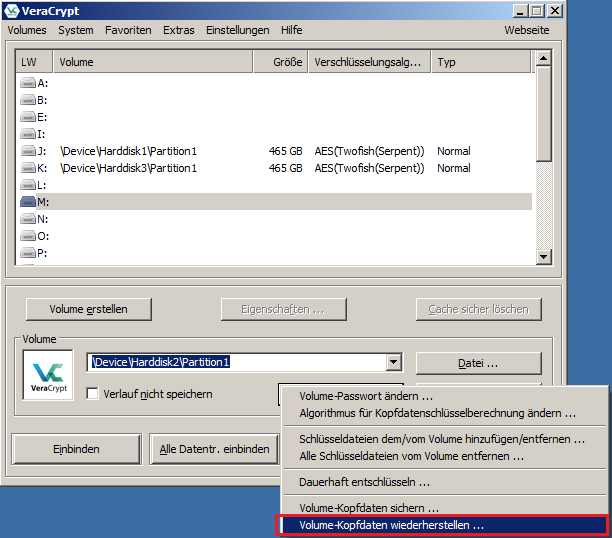

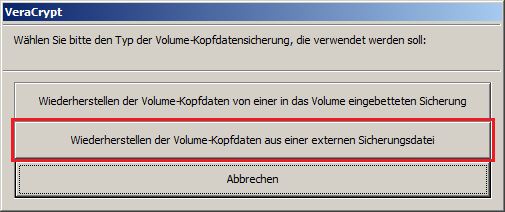

Wenn aber auch die Kopfdaten am Ende der Partition beschädigt sind, wären Ihre Daten an dieser Stelle endgültig verloren. Es sei denn, Sie haben die Kopfdaten vorher einmal extern gesichert. In diesem Fall stellen Sie diese unter VeraCrypt folgendermaßen wieder her:

Schritt 3: Stellen Sie Ihre Daten wieder her

Nachdem Sie Ihr Volume erfolgreich einhängen konnten, werden Sie vermutlich die folgende Meldung beim Öffnen erhalten:

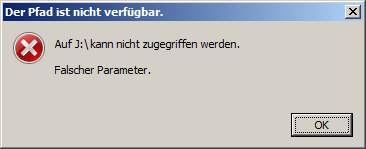

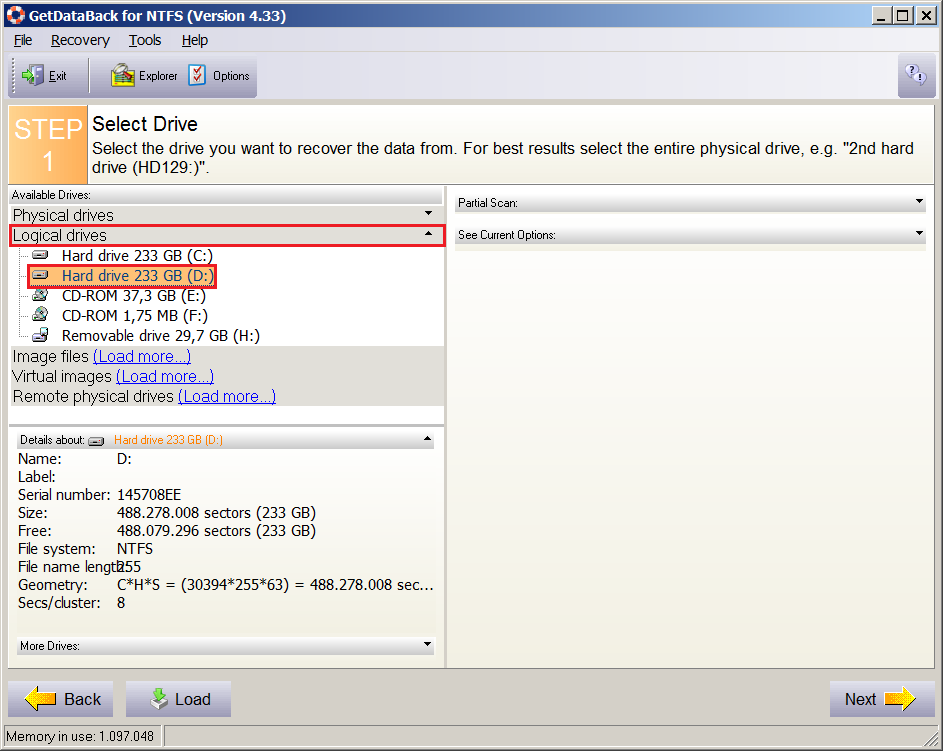

Das Volume ist in diesem Fall beschädigt und deswegen gibt es keinen Zugriff. Sie können aber auf Software zur Datenwiederherstellung zurück greifen, z. B. auf GetDataBack von Runtime. Je nachdem, mit welchem Dateisystem Ihre Partition formatiert wurde, wählen Sie entweder die NTFS- oder die FAT-Version aus. In diesem Beispiel setzen wir die Version für NTFS-Festplatten ein:

Wählen SIe "Systematic file system damage" aus. Diese Einstellung wird benutzt bei schnell formatierten Festplatten. Klicken Sie dann auf "Next".

Da die Partition, aus der Sie Ihre Dateien wiederherstellen wollen mit VeraCrypt verschlüsselt ist, müssen Sie über die logische Ebene einen Scan vornehmen lassen. Deswegen wählen Sie unter dem Menüpunkt "Logical drives" das Laufwerk aus, in das Sie unter Schritt 2 Ihr Volume eingehängt haben. Darüber erfolgt der unverschlüsselte Zugriff. Klicken Sie anschließend auf "Next" und warten Sie dann, bis der Scan abgeschlossen ist. Dieser dauert u. U. mehrere Stunden. Im Anschluss daran werden Ihnen alle auf dem Datenträger befindlichen Partitionen angezeigt:

Wählen Sie die Partition aus, auf denen Ihre Daten ursprünglich vorhanden waren. Es kommt vor, dass GetDataBack mehrere Partitionen erkennt, obwohl auf diesem Datenträger nur eine vorhanden war. In diesem Fall wählen Sie einfach die größte, angezeigte Partition aus.

In diesem Fenster können Sie nun alle Ihre Daten wiedererlangen. Beim Kopieren sollten Sie aber darauf achten, dass Sie diese nicht auf den selben Datenträger zurückkopieren. Bis die Wiederherstellung vollständig abgeschlossen ist, sollten Sie deswegen auf einen externen Datenträger ausweichen, der ggf. vorher mit VeraCrypt zu verschlüsseln wäre. Beachten Sie auch, dass abhängig davon, wie viele Schreibvorgänge vorher auf dem Datenträger stattgefunden haben, evtl. nicht alle Ihre Daten wiederhergestellt werden können.

Datenverluste sind allgegenwärtig. In manchen Fällen kann eine Wiederbeschaffung gelingen, in anderen wiederum nicht. Aber soweit muss es gar nicht kommen, denn es gibt verschiedene Mittel zur Vorbeugung. In dieser Artikelserie, bestehend aus vier Teilen, beschäftigen wir uns mit Datensicherung.

Teil 1: Datenverlust - Wo lauern überhaupt die Gefahren?

Teil 2: Welche Techniken gibt es zur Datensicherung?

Teil 3: Wie funktioniert die 3-2-1 Back-up-Strategie?

Teil 4: Und wenn es zu spät ist, wie können Daten gerettet werden?

Trotz aller Sicherheitsmaßnahmen und Vorkehrungen sind Ihnen am Ende trotzdem Daten verloren gegangen? Noch wäre nichts zu spät, denn unter bestimmten Umständen lassen sich Ihre Daten alle wiederherstellen. In diesem Artikel beschäftigen wir uns damit, wie das gelingen kann.

Wenn Sie bemerken, dass auf Ihrem Computer Daten verloren gegangen sind, heißt es zunächst einmal: Ruhe bewahren! Überlegen Sie genau, in welchen Verzeichnissen Sie Ihre Dateien ursprünglich gespeichert haben bzw. auf welchem Datenträger sich diese befanden. Kontrollieren Sie an diesen Orten genau und vermeiden Sie dabei unbedingt, dass weitere Schreibvorgänge noch stattfinden! Je weniger Schreibvorgänge auf diesem Datenträger nämlich noch stattfinden, umso höher sind Ihre Chancen, dass Sie an Ihre Daten wieder herankommen.

Wenn Sie mit der Wiederherstellung von Daten in keinerlei Hinsicht vertraut sind, sollten sie am Besten Ihren Computer sofort ausschalten, indem Sie dessen Stecker einfach ziehen. Ja, Sie lesen richtig: Ziehen Sie den Stecker! Denn beim herunterfahren könnte das Betriebssystem noch weitere Schreibvorgänge vornehmen, welche potenziell eine Datenrettung weiter erschweren. Konsultieren Sie anschließend einen Informatiker Ihres Vertrauens oder wenden Sie sich an uns. Wir helfen Ihnen in dieser Sache gerne weiter.

Diese Empfehlung gilt übrigens auch bei Kryptotrojanern. Auch wenn die Frist, welche von diesen gesetzt wurde, droht abzulaufen, werden Ihre Daten nicht gelöscht, solange Ihr Computer ausgeschaltet bleibt.

Idealerweise haben Sie bereits vorgesorgt und haben auf Ihrem Computer schon lange für den Fall der Fälle Datenrettungsprogramme installiert. Wenn dem nicht so sein sollte, so wäre dies nicht unbedingt ein Problem. Sie können sich Datenrettungsprogramme auch aus dem Internet nachträglich noch herunterladen, Sie sollten diese nur nicht auf Ihrem Computer installieren. Es besteht die Gefahr, dass Sie dadurch die zu rettenden Daten überschreiben. Sie sollten daher bei Möglichkeit die portable Variante dieser Datenrettungsprogramme an einem anderen Computer herunterladen und auf einen USB-Stick kopieren. Diesen können Sie dann gefahrlos an Ihren Computer anstecken und die darin befindlichen Programme starten.

Grob werden Datenrettungsprogramme in zwei Arten unterschieden: Solche, die nur einfach gelöschte Dateien wiederherstellen können und solche, die für versehentlich formatierte Festplatten entwickelt wurden. Bei Ersterem hilft bspw. Recuva von Piriform. Bei Letzterem würde wiederum bspw. GetDataBack von Runtime in Frage kommen.

Bei kaputt gegangener Hardware kommt es nur darauf an, ob hiervon ein Datenträger betroffen ist. Wenn an Ihrem Laptop bspw. nur das Display kaputt gegangen ist, so bedeutet das nicht, dass Ihre Daten alle verloren sind. Die Festplatte Ihres Laptops kann nämlich ausgebaut und an einen anderen Computer angeschlossen werden. Hierüber könnten Sie dann wieder an Ihre Daten herankommen.

Ist aber ein Datenträger ohne Zweifel kaputt, so gibt es nur einen Weg, um an alle Daten wieder heranzukommen, nämlich die Übergabe an ein sog. Datenrettungslabor. Dieses gilt oft als die letzte Hoffnung für verloren gegangene Daten. Selbst Datenträger, welche durch Brand- oder Wasserschäden zerstört würden, können in diesen Laboren oft noch ausgelesen werden. Abhängig davon, um welches Medium es sich handelt, wie groß dieses ist sowie, wie schlimm die Schäden daran sind, können die Preise für eine Datenrettung mehrere hundert bis mehrere tausend Euro betragen. Wenn eine Datenrettung aber selbst unter laborbedingungen nicht mehr möglich ist, wären somit Ihre Daten endgültig verloren.

Auch ein intakter Datenträger kann für eine Datenrettung in ein Labor abgegeben werden. Aus Erfahrung können wir jedoch sagen, dass dieses keine besseren Ergebnisse bringt, als wenn Sie mit entsprechender Software Ihre Daten zu Hause selber retten.

Datenverluste sind allgegenwärtig. In manchen Fällen kann eine Wiederbeschaffung gelingen, in anderen wiederum nicht. Aber soweit muss es gar nicht kommen, denn es gibt verschiedene Mittel zur Vorbeugung. In dieser Artikelserie, bestehend aus vier Teilen, beschäftigen wir uns mit Datensicherung.

Teil 1: Datenverlust - Wo lauern überhaupt die Gefahren?

Teil 2: Welche Techniken gibt es zur Datensicherung?

Teil 3: Wie funktioniert die 3-2-1 Back-up-Strategie?

Teil 4: Und wenn es zu spät ist, wie können Daten gerettet werden?

Sich vernünftig aufzustellen und entsprechend zu organisieren ist das A und O jeder Datensicherung. Doch nicht wenige sind am Ende gescheitert, weil ihre Strategien im Katastrophenfall nicht aufgegangen sind. In diesem Teil unserer Artikelserie betrachten wir daher die sog. 3-2-1 Back-up-Strategie, welche am meisten genutzt wird und daher erprobt ist.

Nun gut, wir kennen nun potenzielle Gefahren für Datenverluste und einige Methoden, wie Daten vernünftig abgesichert werden können. Doch diese Informationen alleine genügen nicht, um einer Katastrophe in ausreichender Weise gewappnet zu sein. Es bedarf auch einer guten Strategie sowie einer Vorrichtung, damit Daten am Ende auch wirklich überleben.

Bevor überhaupt ein Back-up so wirklich durchgeführt werden kann, müssen zunächst zwei Dinge geklärt werden: Zum einen, welche Daten für eine Sicherung überhaupt infrage kommen und zum anderen, vor welchen Gefahren diese geschützt werden sollen. Von diesen beiden Faktoren abhängig, können die Kosten sowie der zeitliche Aufwand unterschiedlich ausfallen.

Bei Ersterem sollten regelmäßig zu sichernde Daten bei Möglichkeit auf dem Computer an solchen Orten gespeichert werden, die Ihnen als Anwender einen möglichst einfachen Zugang ermöglichen. Sie sollten es meiden, bei jedem Sicherungsvorgang zunächst alle Daten zusammensuchen zu müssen, denn Sie würden dadurch unnötig viel Zeit verlieren. Speichern Sie Ihre wichtigen Daten deshalb von Anfang an an einem Ort, den Sie mit quasi nur einem Mausklick direkt sichern können.

Wenn es um die potenziellen Gefahren geht und Sie Datenverluste durch Hardwareschäden bspw. vorbeugen möchten, sollten Sie darüber nachdenken, Ihren Computer mit einem RAID-System auszustatten. Gegen versehentliches Löschen, Datenverlust durch Softwarefehler oder durch einen Virenbefall hilft nur eine regelmäßige Datensicherung auf einem externen Datenträger. Müssen Ihre Daten aber am Ende auch bspw. einen Wohnungsbrand überleben, sollten Sie Ihre Daten zusätzlich noch in der Cloud speichern.

Rein statistisch betrachtet beträgt die Wahrscheinlichkeit im Schnitt 1 zu 100, dass ein Datenträger ausfällt. Auf diese Erfahrung setzt die 3-2-1 Back-up-Strategie an. Ein Anwender soll gleich drei verschiedene Sicherungskopien seiner Daten anlegen, um die Wahrscheinlichkeit eines Totalverlustes enorm zu minimieren. Hier die Rechnung dazu:

1/100 * 1/100 * 1/100 = 1/1.000.000

Bei drei Sicherungskopien ist die Wahrscheinlichkeit 1 zu 1.000.000, dass alle drei Datenträger gleichzeitig ausfallen. Erstellen Sie daher nicht nur eine, sondern gleich mind. drei Sicherungskopien Ihrer Daten, um einem Totalverlust zu entgehen.

Die Ausfallwahrscheinlichkeit eines Datenträgers kann variieren, je nachdem, aus welchem Material dieser besteht, welche Speichertechnologie dieser verwendet und wie frequentiert dieser genutzt wird. In der 3-2-1 Back-up-Strategie wird deswegen nicht nur zu drei Sicherungskopien angeraten, sondern dass diese bei Möglichkeit auch auf mindestens zwei verschiedenen Medien angelegt werden.

Wenn Ihre Daten bspw. hauptsächlich auf Magnet-Festplatten gespeichert werden, sollten Sie darüber nachdenken, mind. eine Sicherungskopie bspw. auf einer SSD anzulegen. Wenn es sich um geringe Datenmengen handelt, würden sich auch USB-Sticks oder Speicherkarten anbieten. Aber auch optische Datenträger, wie CDs, DVDs oder BDs würden sich eignen.

Die Beste Strategie nützt nichts, wenn Sie zwar alle Ihre Daten regelmäßig auf externe Datenträger kopieren, diese aber nahezu durchgehend in Ihrer Wohnung aufbewahren. Denn theoretisch besteht auch die Möglichkeit eines Totalverlustes durch einen Wohnungsbrand oder einen Wasserschaden. Die 3-2-1 Back-up-Strategie sieht daher die Aufbewahrung mind. einer Kopie Ihrer Daten außerhalb der gewohnten Umgebung vor. Machen Sie sich daher vertraut mit sog. online Back-up bzw. mit Cloud-Diensten, die hierfür Speicher zu Verfügung stellen. Sie sollten dabei Ihre Daten vernünftig verschlüsseln, sodass diese von Unbefugten ohne Weiteres nicht gelesen werden können.

Als digitale App-Agentur sind wir der ideale Ansprechpartner. Wir entwickeln ihre App, ganz nach ihren Wünschen.

Unsere App-Agentur in München hilft ihnen gerne bei der Entwicklung ihrer individuellen App im Bereich der Datensicherung, für die Plattformen iOS, iPadOS oder Android. Rufen Sie uns an unter 0176 75191818 oder senden Sie uns eine E-Mail an Diese E-Mail-Adresse ist vor Spambots geschützt! Zur Anzeige muss JavaScript eingeschaltet sein!.

Datenverluste sind allgegenwärtig. In manchen Fällen kann eine Wiederbeschaffung gelingen, in anderen wiederum nicht. Aber soweit muss es gar nicht kommen, denn es gibt verschiedene Mittel zur Vorbeugung. In dieser Artikelserie, bestehend aus vier Teilen, beschäftigen wir uns mit Datensicherung.

Teil 1: Datenverlust - Wo lauern überhaupt die Gefahren?

Teil 2: Welche Techniken gibt es zur Datensicherung?

Teil 3: Wie funktioniert die 3-2-1 Back-up-Strategie?

Teil 4: Und wenn es zu spät ist, wie können Daten gerettet werden?

In der heutigen Zeit stehen zum Glück verschiedene Mittel zur Auswahl, um einzeln oder auch kombiniert relativ sicher gegen Datenverlust vorbeugen zu können. In diesem Teil unserer Artikelserie sehen wir uns einzelne Methoden an und beschäftigen uns mit ihrem Nutzen bzw. ihren Vor- und Nachteilen.

Ob Daten bestimmte Katastrophen am Ende überleben können, hängt davon ab, mit welchen Mitteln diese vorher gesichert wurden. Dabei kommt es nicht nur auf die Anwendung bestimmter Mittel an, sondern auch darauf, ob wir Anwender bereit sind, gewissen Aufwand dafür zu betreiben. Im Folgenden werden mehrere Methoden vorgestellt, mit diesen eine Sicherung von Daten gelingen kann:

Die beliebteste Variante, um Daten zu sichern, ist die Sicherungskopie auf einem externen Datenträger. Dieser könnte bspw. ein USB-Stick sein, oder eine externe Festplatte. Aber auch optische Datenträger, wie CDs, DVDs, oder BDs bieten sich für regelmäßige Datensicherungen an.

Diese Methode bietet gleich mehrere Vorteile: Alle Daten sind gesichert, auch wenn Anwender auf ihren Computern versehentlich Daten löschen, oder durch fehlerhafte Software Daten verlieren. Der Computer könnte sogar vollständig kaputt gehen, ohne dass dabei wirklich Daten verloren gehen würden. Sollte der Computer mal mit Viren befallen werden, würden alle Daten sicher bleiben, solange der externe Datenträger nicht an diesen angeschlossen wird. Wird der externe Datenträger auch außerhalb des eignen Hauses aufbewahrt, können alle Daten darauf selbst Wasserschäden oder Brände überleben.

Der Nachteil dieser Methode ist aber wiederum, dass Anwender regelmäßigen Aufwand betreiben müssen, um immer eine aktuelle Sicherungskopie aller Daten zu haben. Dies könnte auf Dauer jedoch ganz lästig werden. Abhängig davon, in welchem zeitlichen Abstand eine Datensicherung regelmäßig durchgeführt wird, kann trotzdem ein gewisses Risiko bestehen, dass neue und noch nicht gesicherte Daten verloren gehen. Wenn die zu sichernde Datenmenge groß ist, würde der zeitliche Aufwand pro Sicherungsvorgang dementsprechend hoch ausfallen.

RAID-Systeme können ebenfalls in gewisser Weise gegen Datenverlust vorbeugen. Durch die Kombination mehrerer physischer Datenträger zu einer logischen wird dabei eine gewisse Redundanz erzeugt, die bis zu einem bestimmten Grad Sicherheit vor einem Ausfall bietet. Hierbei eignen sich am meisten die RAID-Level 1, 5 und 6 bzw. die Kombinationen davon sowie RAID-Level 10. RAID-Level 0 bietet keine Datensicherheit.

Der Vorteil dieses Systems ist, dass mindestens ein beliebiger Datenträger kaputt gehen kann, ohne dass dabei alle Daten verloren gehen. Das RAID-System arbeitet dabei voll automatisch und Anwender müssen für die Erzeugung der Redundanz keinen zusätzlichen Aufwand betreiben.

Wovor RAID-Systeme jedoch nicht schützen können, sind immer noch die Datenverluste durch menschliches Versagen oder durch Software-Fehler. Auch vor einem Virenbefall, vor Wasser- oder Brandschäden schützen derartige Systeme nicht. Je nachdem, wie ein RAID-System konstruiert wird, können hierbei hohe Kosten entstehen und es stünde nicht der gesamte Datenspeicher zu Verfügung, der eingekauft wurde. Wenn in einem RAID zu viele Datenträger ausfallen, sind alle Daten verloren, auch auf den Datenträgern, die noch intakt sind.

In unserer heutigen Zeit, wo schnelle Breitbandzugänge vorhanden sind, bieten natürlich auch Clouddienste die Möglichkeit an, Daten zu sichern. Hierbei wären Microsoft's OneDrive oder auch Google's Google Drive als Beispiele zu erwähnen.

Ein großer Vorteil dieser Clouddienste ist es, dass Daten vor nahezu jeder erdenklichen Gefahr gesichert sind. Egal, ob ein Anwender auf seinem Computer eine Datei einfach nur versehentlich gelöscht hat, oder ob sein ganzes Haus am Ende niedergebrannt ist, auf seine Daten in der Cloud kann er nach wie vor zugreifen. Solange ein Internetzugang vorhanden ist, kann von jedem Ort auf der Welt aus auf diese zugegriffen werden.

Ein wiederum großer Nachteil dieser Clouddienste ist es aber, dass der Datenschutz nicht immer gewährleistet ist. Anwender können nie sichergehen, dass Ihre Daten vor unberechtigten Zugriffen Dritter geschützt bleiben. Insbesondere die Cloudanbieter selbst könnten die Privatsphäre ihrer Nutzer verletzen. In den Fällen, wo große Datenmengen gesichert werden müssten, würden für zusätzlichen Speicher regelmäßige Kosten beim Cloudanbieter anfallen und ein Upload wurde zeitlich entsprechend viel länger dauern.

Datenverluste sind allgegenwärtig. In manchen Fällen kann eine Wiederbeschaffung gelingen, in anderen wiederum nicht. Aber soweit muss es gar nicht kommen, denn es gibt verschiedene Mittel zur Vorbeugung. In dieser Artikelserie, bestehend aus vier Teilen, beschäftigen wir uns mit Datensicherung.

Teil 1: Datenverlust - Wo lauern überhaupt die Gefahren?

Teil 2: Welche Techniken gibt es zur Datensicherung?

Teil 3: Wie funktioniert die 3-2-1 Back-up-Strategie?

Teil 4: Und wenn es zu spät ist, wie können Daten gerettet werden?

Datenverluste können manchmal nur bedauerlich, manchmal aber auch existenzbedrohend sein. Man denke als Beispiel an einen freiberuflich tätigen Grafiker, der seine Arbeit ausschließlich nur auf einem Computer verrichtet. Denkt dieser aber nie an regelmäßige Sicherungskopien, könnte ihn eines Tages eine Katastrophe wachrütteln. Wenn alle Daten nämlich erst mal weg sind und dieser seine Arbeit nicht mehr machen kann, könnten seine Auftraggeber als Folge alle Aufträge wieder zurückziehen. Möglicherweise würden sie sogar eine Vertragsstrafe einfordern, weil Termine nicht rechtzeitig eingehalten wurden. Und das ist nur ein denkbares Szenario, das in Folge eines Datenverlustes eintreten kann.

Wie aber kann Datenverlust überhaupt eintreten? Sehen wir uns nachfolgend mal einige Möglichkeiten an:

Klassischerweise gehen Daten dadurch verloren. dass eine Datei versehentlich gelöscht, oder eine Festplatte versehentlich formatiert wird. Aber auch andere Formen von Datenverlust können eintreten, z. B. dadurch, dass unachtsamen Nutzern ihre Festplatten auf den Boden fallen, oder sie ein Getränk über ihre Laptops verschütten. Smartphones, Tablets und USB-Sticks können nicht nur Flüssigkeiten ausgesetzt werden, sie können auch einfach nur unauffindbar verloren gehen.

Software und insbesondere auch Betriebssysteme können ebenfalls eine Ursache für Datenverlust darstellen. Man denke bspw. an das Windows 10 Upgrade 1809. Nach einer Aktualisierung waren die Inhalte der Ordner "Dokumente" sowie "Bilder" unter "Eigene Dateien" verschwunden. Als Folge stoppte Microsoft die Auslieferung dieses Upgrades temporär, um weitere Schäden zu vermeiden.

Ein weiteres Beispiel ist die fehlerhafte Firmware einer Netzwerkspeichereinheit von QNAP, welche im August 2017 ausgebessert wurde. Entgegen der Regel sind bei einem RAID 5 Datenverluste eingetreten, obwohl nur eine Festplatte ausgefallen war.

Wie alle physischen Gegenstände in unserem Leben, unterliegen selbstverständlich auch unsere Computer bzw. unsere Datenträger einem gewissen Verschleiß. Dieser kann ebenfalls am Ende dazu führen, dass Daten verloren gehen. Bspw. dadurch, indem eine Festplatte einfach kaputt geht. Auch unsere Flashspeichermedien halten nicht unbegrenzt. Diese sind aus einem Material hergestellt, welche eine zwar sehr hohe, aber auch nur begrenzte Anzahl an Lese- bzw. Schreibvorgänge zulässt.

Eine weitere Gefahrenquelle ist potenziell auch die Stromzufuhr, denn nicht wenig Hardware geht dadurch kaputt, weil sie überspannt wird. Auch ab Werk können Hardware wegen Produktions- oder Konstruktionsfehler Defekte haben.

Viren und Trojaner waren gerade in der jüngeren Vergangenheit viel Ursache für Datenverluste. Im März 2016 machte bspw. KeRanger die Runde, im Mai 2017 dann WannaCry. Bei diesen Exemplaren handelt es sich um sog. "Kryptotrojaner", die sämtliche Dateien verschlüsseln, nachdem sie auf einen Computer gelangt sind. Im Anschluss daran erpressen sie vom Anwender Lösegeld und drohen mit endgültiger Löschung aller Daten, sollte dieser nicht bezahlen.

Einflüsse durch die Umwelt können ebenfalls am Ende zu Datenverlust führen. Dabei muss ein Computer noch nicht einmal eingeschaltet sein. Stellen Sie sich vor, durch einen Rohrbruch erleiden Sie ausgerechnet in dem Raum einen Wasserschaden, in dem Ihre Arbeitsgeräte liegen. Oder in Ihrem Raum fängt irgendein Gerät Feuer wegen eines Kurzschlusses. Brände, Wasserschäden, Blitzeinschläge, zu hohe oder zu niedrige Temperaturen oder auch Erdbeben in manchen Regionen können zu verheerenden Datenverlusten führen.

Als digitale App-Agentur sind wir der ideale Ansprechpartner. Wir entwickeln ihre App, ganz nach ihren Wünschen.

Unsere App-Agentur in München hilft ihnen gerne bei der Entwicklung ihrer individuellen App im Bereich der Datensicherung, für die Plattformen iOS, iPadOS oder Android. Rufen Sie uns an unter 0176 75191818 oder senden Sie uns eine E-Mail an Diese E-Mail-Adresse ist vor Spambots geschützt! Zur Anzeige muss JavaScript eingeschaltet sein!.

Am 3. August 1984 wurde in Deutschland die allererste E-Mail empfangen. Verschickt worden war sie einen Tag zuvor in den Vereinigten Staaten von Amerika. Was damals über ein Vorläufersystem des Internets im Rahmen einer Kooperation zwischen amerikanischen und deutschen Universitäten verschickt wurde, hat bis zum heutigen Tag die Arbeitsweise der meisten Firmen revolutioniert. Was früher per Post und Telegramm mehrere Tage dauern konnte, wird heute in Sekundenbruchteilen abgearbeitet.

Während die E-Mail im Arbeits- und Privatleben mittlerweile nicht mehr wegzudenken ist, stellen mit der schieren Masse an versandten und empfangenen Mails immer größere Herausforderungen. Um diesen Datenmengen Herr zu werden gibt es einige ganze Reihe an Möglichkeiten, wie man diese archivieren kann. Dabei gilt es aber einiges zu beachten.

Wozu benötigt man eine E-Mail-Archivierung?

Seit die E-Mail die meisten anderen Kommunikationsplattformen wie Telefon, Fax und Post überholt hat, ist sie für die meisten Firmen absolut unabdingbar geworden. Jährlich werden Milliarden von Mails verschickt und mit ihnen Dokumente, Medien, Rechnungen und weiter Anhänge mehr. Diese sensiblen Dateien müssen alleine schon aus rechtlichen und steuerlichen Gründen regelmäßig und lückenlos archiviert werden.

Weiterhin sieht die Rechtslage in Deutschland vor, dass diese Daten manipulationssicher abgespeichert werden müssen. Das heißt, dass die enthaltenen Dokumente im Nachhinein nicht mehr verändert werden dürfen. Ähnliches gilt bereits für nicht-digitale Dokumente wie Rechnungen oder Urkunden.

Daneben gibt es auch rein praktische Gründe. So werden die Inhalte der E-Mails durch eine Archivierung vor Verlust geschützt. Die Archivierung dient also der Datensicherung. Über die verschiedenen Möglichkeiten einer Datensicherung im Allgemeinen können Sie in unserem Artikel dazu nachlesen.

Desweiteren kann durch eine Archivierung die Belastung des E-Mail-Servers reduziert werden, was gerade in großen Unternehmen mit einer enormen Anzahl an E-Mail-Accounts und versandten Nachrichten relevant ist.

Welche Arten der E-Mail-Archivierung gibt es und was unterscheidet sie?

Grundlegend kann man zwei Arten der Archivierung unterscheiden: die serverseitige und die clientseitige.

Bei ersterer Variante werden sämtliche eingehenden und ausgehenden Mails automatisiert archiviert. Dadurch werden sämtliche Mails und Dokumente manipulationssicher in das Archiv übertragen. Damit im Archiv selbst keine Manipulationen mehr möglich sind, müssen hierfür allerdings weitere Sicherheitsmaßnahmen getroffen werden. Diese Methode hat einen relativ hohen Speicherbedarf, weshalb eine gute Sortierung der Mails unabdingbar ist, damit beispielsweise keine großen Mengen an Spam-Mails mit archiviert werden.

Wichtig hierbei ist ein gut funktionierender Spamfilter, um zu verhindern, dass wichtige Daten aus Versehen gelöscht werden, die ungewollt als Spam markiert worden sind. Außerdem muss darauf geachtet werden, dass keine Mails archiviert werden, die aus rechtlichen Gründen nicht in das Archiv integriert werden dürfen. Dies ist aus datenschutztechnischen Gründen bei privaten E-Mails der Fall. Für diese Anforderungen werden meist serverseitige Konzepte angewandt, den Inhalt der Mails nach definierten Regeln analysieren und filtern, bevor sie archiviert werden. Diese Konzepte sind durch Softwarelösungen sehr gut an die individuellen Anforderungen der Firmen oder Privatpersonen anpassbar.

Ein weiterer Vorteil der serverseitigen Archivierung ist, dass das Suchen nach oder in älteren E-Mails nicht mehr über den E-Mail-Server laufen, sondern direkt im Archiv abgewickelt werden kann.

Die clientseitige Archivierung hingegen findet nicht automatisiert statt, sondern wird durch den Anwender direkt gesteuert. Dabei sortiert der User die E-Mails selbst und verschiebt sie manuell in das jeweilige Archiv. Dadurch bietet diese Methode einen hohen Grad an Flexibilität, allerdings birgt sie auch die Gefahr, dass relevante Mails aus Versehen archiviert oder gelöscht werden. Hierbei ist das menschliche Fehlerpotenzial recht hoch, während bei der serverseitigen Archivierung eher systematische Fehler auftreten können.

Gerade im geschäftlichen Bereich und bei großen Datenmengen ist also eine serverseitige Archivierung zu empfehlen, da hierbei einerseits Fehlerquellen minimiert werden und zum anderen eine rechtssichere Archivierung gewährleistet werden kann.

Mittlerweile gibt es eine ganze Reihe an Anbietern, die verschiedene Varianten der E-Mail-Archivierung anbieten. Application Service Provider (ASP) beispielsweise bieten E-Mail-Datenmanegement-Funktionen an, die keinerlei clientseitigen Programme erfordern und ausschließlich serverseitig arbeiten.

Stand-Alone-Lösungen hingegen sind Anwendungen, die sowohl client- oder serverseitig arbeiten können. Hierbei kann entweder der Anwender selbst entscheiden, welche E-Mails wie archiviert werden sollen oder er gibt Einstellungen vor, die dann vom Programm automatisiert befolgt werden.

Neben diesen Möglichkeiten der E-Mail-Archivierung gibt es auch einige Lösungen, die von Anbietern stammen, die bereits Dokumentmanagementsysteme oder CRM-Anwendungen (Customer Relationship Management) vertreiben. Diese Systeme arbeiten im Vergleich zu ASP-Lösungen umfangreicher und werden über eine clientseitige Anwendung verwaltet.

Isolierte Archivierung vs. E-Mail-Management

Die rein isolierte Archivierung von E-Mails steht immer wieder in der Kritik, da Bezüge zu anderen, relevanten Informationen oft nicht gewährleistet werden können. So sind die Inhalte von Geschäfts-E-Mails oft abhängig von vorausgegangen Besprechungen, die in einem Protokoll festgehalten worden sind. Da dieses Protokoll im Normalfall aber nicht immer im Anhang steht (bei größeren und längeren Projekten würde das den Umfang von Anhängen weit überschreiten), stehen die E-Mails für sich alleine und können nicht ausreichend in das Gesamtnetz an Informationen innerhalb einer Firma integriert werden.

Deshalb setzt sich immer das sogenannte E-Mail-Management durch, das den Sachzusammenhang zwischen den E-Mails und anderen elektronischen Dokumenten herstellen kann. Bei diesem Verfahren werden die Mails nicht in Abhängigkeit ihrer Form abgespeichert, sondern erfüllen auch andere Kriterien, beispielsweise die Speicherung nach Nutzen oder Rechtscharakter.

In diesen Managementsystemen werden die Mails an ein elektronisches Archivsystem übergeben, in der auch andere Datensätze (beispielsweise Besprechungsprotokolle) unter einem gemeinsamen Index („Tag“) gespeichert sind. Dadurch werden elektronische Akten erstellt, die ähnlich ihren haptischen Pendants funktionieren und verschiedenste Dokumente und Informationen enthalten können.

E-Mail-Archivierung und das Postgeheimnis

Aus rechtlicher Sicht gilt das Postgeheimnis auch für die elektronische Form von Briefen, also die E-Mails. Ein steuerlich relevantes Dokument (beispielsweise eine Rechnung) muss also auch in digitaler Form genauso dokumentiert und gesichert werden wie ein ausgedrucktes. Dies bedeutet, dass folgende Punkte erfüllt werden müssen:

Die archivierten E-Mails müssen dabei zu jeder Zeit erreichbar sein (beispielsweise bei einer Betriebsprüfung). Zu beachten ist, dass private E-Mails nicht automatisch archiviert werden dürfen, da dies gegen das Postgeheimnis (Grundrecht, Artikel 10) verstoßen würde. Hierfür können seitens des Arbeitgebers entweder ein allgemeines Verbot privater E-Mails eingeführt werden oder eine anderweitige vertragliche Vereinbarung dieses Problem lösen.

Probleme mit ihrer Archivierung? Wir helfen gerne!

Sollten Sie Hilfe bei Ihrer E-Mail-Archivierung oder generell bei einer Datensicherung benötigen, können Sie sich gerne jederzeit bei uns telefonisch oder per Mail melden und gemeinsam lösen wir Ihr Anliegen oder Problem!

Folgende Leistungen bieten wir Ihnen im Bereich der Datensicherung jederzeit an:

Sämtliche Vorgänge werden von unseren zertifizierten IT-Profis durchgeführt.

Sie brauchen für Ihr Unternehmen eine eigens für Sie zugeschnittene Software-Lösung im Bereich der E-Mail-Archivierung? Kein Problem! Wir beraten Sie gerne über die bestehenden Möglichkeiten.